トレンドマイクロは、複数のリサーチャによってオンラインで報告された不正なバッチファイル(拡張子:BAT)を取得し、ファイルを利用しない活動を含む一連の攻撃を解析しました。このバッチファイルは、PowerShellスクリプトをダウンロードして実行することで、ブラジルの3つの銀行「Banco Bradesco」、「Banco do Brasil」、「Sicredi」を狙うバンキングトロジャン(オンライン銀行詐欺ツール)、Outlookの連絡先やPCの認証情報などを窃取する情報窃取型マルウェア、およびハッキングツール「RADMIN」を感染PCに送り込みます。検出数の多い国はブラジルと台湾でした。

続きを読むWindows の 2 つの正規コマンドラインツール「WMIC(wmic.exe)」および「CertUtil(certutil.exe)」を悪用し、感染 PC に不正なファイルをダウンロードするマルウェアが確認されました。WMIC はWindows の管理を担当し、CertUtil はマクロおよび証明書サービス関連の機能を担う正規ツールです。これらの正規ツールは、通常の機能の一部としてファイルのダウンロードに使用されるため、不正活動においても検出回避を目的としてよく利用されます。

WMIC および CertUtil は、以前からマルウェアによって悪用されてきました。今回の攻撃ではそれらが同時に利用され、さらに検出回避のための挙動が加わっています。

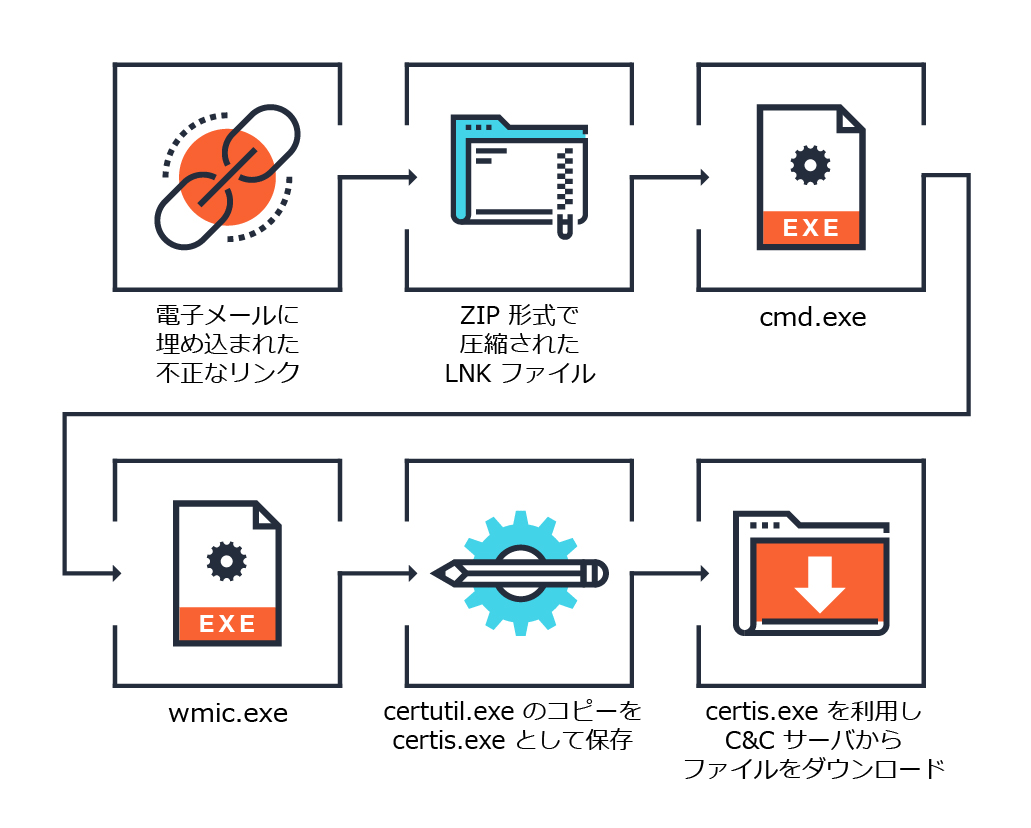

■感染の流れ

図 1 は今回確認された攻撃の感染の流れです。不正なリンクを含む電子メールを侵入経路とし、WMIC や CertUtil を利用して、最終的にコマンド&コントロール(C&C)サーバから不正なファイルをダウンロードします。

図 1:感染の流れ

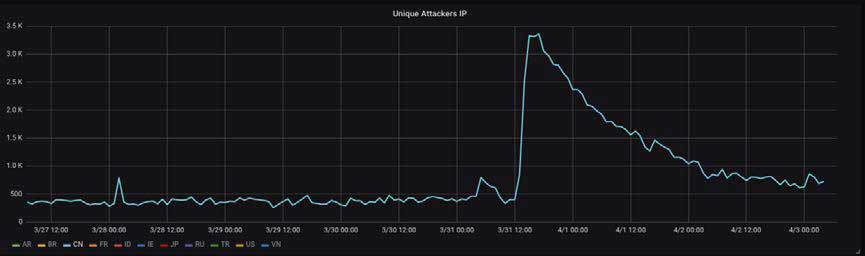

2018年4月16日(米国時間)、米国の国土安全保障省(Department of Homeland Security 、DHS)および「連邦捜査局(FBI)」、英国の「国家サイバーセキュリティセンター(National Cyber Security Centre、NCSC)」は、ルータや侵入検知システムなどネットワークインフラ機器を狙う攻撃について共同で警告を発表しました。これ以外にも Mirai や Hajime など「モノのインターネット(Internet of Things、IoT)」のデバイスを狙う攻撃の報道は跡を絶ちません。

現在、PC と周辺機器の接続、サーバ間あるいはサーバとクライアント間通信、ネットワークへの接続など、ますます接続しやすくなっている「コネクティビティ」な環境が定着しています。こうした環境を考慮すると、インターネットへの接続を念頭に設計された IoTデバイスが狙われるのも理解できるでしょう。そして、インターネットと企業ネットワークあるいはホームネットワークへの出入り口となるのが「ルータ」です。サイバー犯罪者は、企業や家庭のネットワークへの突破口として「ルータ」をまず狙ってきます。

続きを読むトレンドマイクロは、2016年 1月、南米ブラジルのアンダーグラウンド市場について解説した「Ascending the Ranks: The Brazilian Cybercriminal Underground in 2015(英語記事)」を公開しました。そのリサーチペーパ-で言及したとおり、南米諸国では、クレジットカード詐欺が横行しています。このクレジットカード詐欺において重要なのが収集したクレジットカード情報の有効性を確認することです。弊社は、クレジットカードの有効性確認を提供する「CheckerCC」という呼ばれる新サービスを確認。このサービスを利用することで、クレジットカード詐欺を実行するサイバー犯罪者の「クレジットカード有効確認」が非常に簡単になります。この確認が「サービス」としてブラジル国内において確認されるのは初めてのことで、月額100レアル(約2,800円。2016年2月29日現在)で販売されています。このサービスを提供するサイバー犯罪者は、ブラジル南東部のサンパウロ市に在住していると考えられています。

続きを読む